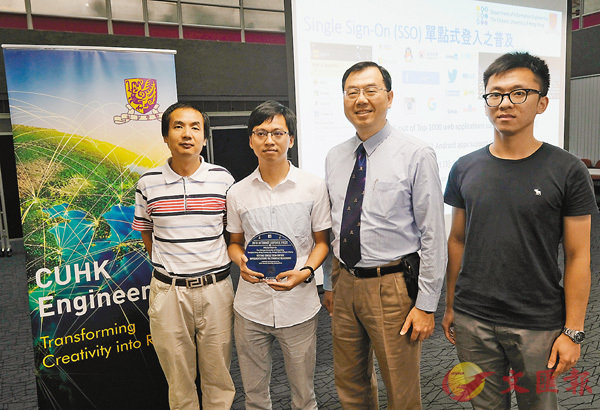

■中大團隊研發S3KVetter自動化檢測系統。 香港文匯報記者梁祖彝 攝

■中大團隊研發S3KVetter自動化檢測系統。 香港文匯報記者梁祖彝 攝測出駭客可控制受害者賬號 團隊獲互聯網防禦獎

香港文匯報訊(記者 詹漢基)智慧城市世代,不同類型的網絡服務繁多且五花八門,當中不少都有採用「單點式登錄」方式,只需要於社交網站進行一次身份認證,就能夠轉駁登錄第三方應用程式或網站,省卻另設新賬號及密碼,為用家帶來便利。中文大學團隊研發新的檢測系統,成功揭示現時市場上常見「單點式登錄」的7種開發漏洞,其中4種更是首次發現,駭客有機會藉以直接控制受害者的賬號,後果不容忽視!團隊亦因此於日前舉行的第二十七屆網絡安全會議獲頒「互聯網防禦獎」第三名。

中大團隊由信息工程學系師生組成,包括博士畢業生楊榮海、副教授劉永昌、博士生陳炯嶧及張克環。

他們以9個月時間研發了名為S3KVetter的系統,針對「單點式登錄」的軟件開發套件,運用符號推理方式,於5秒內檢測套件是否安全。

「單點式登錄(Single Sign-On,簡稱SSO)」是時現非常普遍的技術,用戶只需要於社交網站(如facebook、Google、新浪、百度等)進行一次性認證,即能夠登錄第三方應用程式或網站(如OpenRice、IMDb等),免卻於後者登記新賬號及密碼等麻煩。

而在技術上,如第三方應用程式或網站要採用「單點式登錄」,則必須預先安裝由社交網站或其他身份供應商所提供的軟件開發套件(SDKs),以作支援。

如用A匙開B門盜各資料

劉永昌以比喻解釋指,用戶每次使用「單點式登錄」,就像用一條「A鑰匙」去開「A門」;但是早前有研究發現,駭客有機會利用第三方應用程式或網站,透過SDKs的程式漏洞獲得「A鑰匙」,並去開「B門」盜取用戶於其他應用程式或網站的個人資料,除了瀏覽歷史、購物記錄外,更可盜取信用卡資料。

中大團隊遂針對市場上10個被程式開發人員下載數百萬次的SSO SDKs,以S3KVetter系統作檢測,成功揭示了7種邏輯漏洞,包括4種首次被發現。

劉永昌表示,有關檢測結果亦即發現駭客如何用A「鑰匙」,去開B、C甚至更多的「門」的方式。

楊榮海進一步說明指,4種新發現的漏洞屬於「零日(zero-day)」漏洞,即未被堵塞的安全性漏洞,「駭客可以藉這些漏洞直接控制受害者的賬號或窺視受害人的網上活動,後果不容忽視。」

首亞洲團體獲此國際榮譽

憑上述發現,中大團體早前於美國的第二十七屆網絡安全會議上,獲facebook頒發「互聯網防禦獎」第三名及4萬美元研究資金,為首次有亞洲團體獲此國際榮譽。團隊現正計劃進一步完善S3KVetter系統,尋找其他可能出現的漏洞,以供日後開放予不同的身份供應商及第三方網絡供應商參考並作改善,提升網絡安全。